Коммутационная панель передней части шифровальной машины «Энигма». Фото: wikimedia.org

Совместно с Научно-производственной концерн «Автоматика» Госкорпорации Ростех принимает участие в создании первого в России Музея криптографии, который откроет свои двери для посетителей уже в следующем году.

Как отмечают создатели, основная задача музея – пробудить интерес посетителей к науке и современным технологиям, рассказывая о криптографии и смежных научно-технических областях. Для этого «Автоматика» обладает всеми данными. Концерн специализируется на вопросах криптографии с 1940-х годов. Все это время здесь трудились лучшие криптографы и шифровальщики страны.Но криптография насчитывает не одно тысячелетие и нашла свое уверенное место в современных реалиях – сегодня без шифрования невозможно представить банковские операции, мессенджеры и приложения, мобильную связь. О прошлом и будущем шифровального дела – в нашем материале.

Шифр ради шифра

Возраст криптографии — около 4000 лет. Чтобы осознать всю солидность числа, напомним, что славянской письменности (!) в этом году исполняется всего 1158 лет. Получается, что необходимость скрывать информацию у некоторых народов появилась раньше, чем необходимость ее фиксировать у других. Самым известным древним методом шифрования, пожалуй, можно признать шифр Цезаря — моноалфавитный шифр, где каждая буква заменялась на букву того же алфавита, но через три позиции.

А одним из старейших устройств шифрования была скитала — стержень определенного диаметра. На него наматывали по спирали полоску пергамента и писали вдоль оси искомый текст. Восстановить его мог только человек с «ключом» — скиталой такого же диаметра и длины.

Актуальное

- Итальянские дизайнеры презентовали концепт яхты-дирижабля

- Из каучука созданы более эффективные и безопасные батареи для электромобилей

- Новые данные опровергают абсолютную случайность мутаций

Скитала

Криптография, которая сейчас охватывает все сферы нашей жизни, от общения в мессенджерах до банковских переводов, начиналась с посланий буквально «для создания вида». Самым древним сообщением, в котором что-то намеренно изменили, признают надпись на гробнице Хнумхотепа II (примерно 1900 год до н. э.). Рассказывая историю жизни своего господина, автор изменил начертания некоторых иероглифов, чтобы его опус выглядел посолиднее. Это еще нельзя назвать шифром в полном смысле слова, однако история документально зафиксированной криптографии начинается именно здесь.

Фото опубликовано в издании: Kanawati N, Evans L, Beni Hassan: Volume I: The Tomb of Khnumhotep II (Australian Centre for Egyptology: Reports 36, Aris and Phillips). Oxford, 2014. 13c

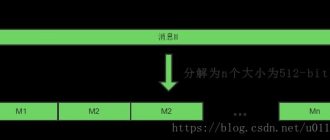

Мультипаспорт

Криптографически стойкая хэш-функция преобразует исходный текст в одну строчку так, что из этой строчки невозможно (или очень сложно) получить исходный текст. Хэш-функцию используют, например, там, где нужно вводить пароль: фразу в строке ввода сравнивают не с самим паролем, а с его хэш-функцией.

Проверить, не исказилась ли информация во время передачи по зашифрованному каналу можно с помощью электронной цифровой подписи (digital signature). В этом случае Алиса зашифровывает текст своим закрытым ключом и вместе с открытым текстом отправляет Бобу. Если Боб расшифрует шифротекст открытым ключом Алисы и он совпадет с не зашифрованным текстом, то все хорошо. На практике закрытым ключом обычно зашифровывается хэш-функция документа. Но что если злоумышленник выдает свой открытый ключ за открытый ключ Алисы? Чтобы ему помешать, электронная подпись помимо прочего содержит так называемый сертификат открытого ключа, выданный доверенным центром сертификации (CA, сertification authority), который имеет данные по всем открытым ключам и их пользователям. Сертификат, в свою очередь, тоже должен быть подписан. Важно, что открытый ключ доверенного центра должен быть известен заранее, иначе его тоже можно подделать.

Тарабарщина: бессмыслица со смыслом

Перенесемся из древних заморских цивилизаций в Древнюю Русь. Незадолго до ее распада в XII веке появились тайнописцы. Они заботились о том, чтобы важные тексты выглядели на первый взгляд бессмысленно, а прочитать их могли только знавшие ключ (систему замены символов).

Азбуковник. 1613 год Q.XVI.21, л. 21 об. Размещено на сайте РНБ На миниатюре изображен Максим Грек. Под рисунком помещена запись простой литореей («тарабарщиной»): «Ратлирь Чметъ», что означает «Максим Грек».

Например, инок Лука применял «тайнопись измененных начертаний», в которой использовал перевернутые, урезанные или деформированные буквы, что затрудняло чтение текстов непосвященными. Митрополит Киприан разработал более универсальную систему тайнописи — литорею, или тарабарское письмо, позже получившее просторечное название «тарабарщина». В ее простейшем варианте согласные буквы выписывались в два ряда и буквы друг над другом менялись между собой. В более сложном варианте — мудрой литорее — применялись замены для всех букв, которые каждый раз делались по новым правилам (сегодня мы бы сказали, что применялся моноалфавитный шифр с одноразовым ключом). Как видите, термин «тарабарщина» скрывает более глубокий смысл, чем просто «непонятный язык».

Эпоха Возрождения

1400—1700-е годы дали криптографии намного больше, чем Средние века. В эпоху Возрождения люди сосредоточились на изобретении шифров, а не шифровальных инструментов. Хотя именно этот инструмент и дал начало новому периоду в криптографии.

Диск Альберти, 1466 год. Шифровальный диск итальянского ученого Леона Альберти состоял из двух частей: внешней, которая двигаться не могла, и внутренней, которая двигалась. Диски делились на 24 клетки, в них были разные символы в разной последовательности. Для шифрования, нужно было вращать внутренний диск через несколько слов. С каждым поворотом образовывалась новая комбинация — в своей книге «Основы современной криптографии» историки С. Баричев, В. Гончаров и Р. Серов говорят о том, что Альберти первым выдвинул идею двойного шифрования.

Схематическое изображение шифровального диска Альберти. Чтобы вскрыть код, адресату нужен был внутренний диск с соответствующим алфавитом. Считается, что с помощью диска Альберти открыл шифры многоалфавитной замены

Техника перестановки Порта, 1563 год. Можно сказать, что итальянский врач и философ Джованни Баттиста делла Порта изменил изобретение Альберти и придумал способ ключевых слов. Его технику можно представить в формате таблицы. Из двух слов одно нужно для перестановки алфавита, другое — чтобы определить конкретный алфавит. Эту технику также считают двойным шифрованием.

Одна из таблиц Джованни Порта. Техника позволяет заменить любой знак открытого текста шифробуквой одиннадцатью различными способами

Шифр Виженера, 1586 год. Французского дипломата и алхимика Блеза де Виженера историки называют самым известным криптографом XVI века. Виженер изобрел абсолютно стойкий шифр. Его можно представить как последовательность нескольких шифров Цезаря с различными значениями сдвига. Для зашифровывания нужна таблица алфавитов.

Таблица Виженера для алфавита русского языка. В таблице — строки по 33 буквы, причем каждая следующая строка сдвигается на несколько позиций. Получается, что в такой таблице Виженера 33 различных шифра Цезаря

Пример шифрования с помощью таблицы Виженера. К исходному слову «Виженер» выбран ключ «Цезарь». Ключ короче исходного слова, поэтому его нужно повторять, пока количество букв не сравняется — «ЦезарьЦезарь…» — в примере достаточно добавить «Ц». Слово шифруется по принципу: буква ключа — строка в таблице, буква исходного слова — столбец. Шифробуква находится на их пересечении / ©Пресс-служба Ростеха

Великий шифр Россиньолей. Французский криптограф Антуан Россиньоль и его сын Бонавентур изобрели шифр, который использовал 587 различных чисел, большая часть из которых обозначала слоги.

«Это был очень надежный шифр, который не могли взломать столетиями. Некоторые числа в шифре — ловушки, которые ничего не заменяют. Ловушки понадобились, чтобы бороться с частотным анализом», – говорит Евгений Жданов.

Одна из номенклатур для расшифровки великого шифра Россиньолей. Шифр взломал эксперт шифровального отдела французской армии Этьен Базери. Базери заметил часто повторяющуюся последовательность чисел 124-22-125-46-345 и предположил, что она означает «les-en-ne-mi-s» или «les ennemis» (враги). Отталкиваясь от этой информации, он смог распутать весь шифр / ©Википедия.

В эпоху Возрождения были открыты шифры многоалфавитной замены, впервые использовали метод двойного шифрования. Над разгадкой некоторых шифров того времени криптографы размышляли столетиями. Многие из этих шифров стали основой новых методов в будущем.

Тайна открытий

Середина XVII века ознаменовалась научной революцией и началом эпохи Просвещения. Математика и философия дали естествоиспытателям новую методологию, в которой были сформулированы первые принципы научного метода. Благодаря ему открытия перестали быть уделом случайности. Они стали появляться регулярно — как результат спланированных наблюдений, тщательных измерений и экспериментальной проверки гипотез.

Однако случались и ложные открытия, не выдерживавшие дальнейших проверок. Исследователи, поспешившие сделать громкое заявление, попадали в неловкую ситуацию, но и медлить было нельзя. Иначе другие могли объявить об открытии раньше — независимо или подсмотрев чужие записи.

Поэтому среди ученых появилась традиция вести свои записи и публиковать неоднозначные результаты в зашифрованном виде. Если открытие оказывалось ложным, его никто так и не мог прочитать. В случае успешной проверки затем публиковали ключ, и расшифрованная фраза подтверждала статус первооткрывателя.

Чаще всего европейскими учеными применялись анаграммы — еще один вариант шифра замены. В отличие от тарабарщины, анаграмма составлялась путем перестановки букв из одной фразы, а не всего алфавита. Для расшифровки требовалось перебрать все варианты, дающие осмысленный текст той же длины, с тем же буквами и при той же частоте их встречаемости. Вручную такой перебор занимал годы, поэтому метод считался надежным.

Например, Галилео Галилей зашифровал латинскую фразу «Altissimum planetam tergeminum observavi» («Высочайшую планету тройную наблюдал») следующей анаграммой: «Smaismrmielmepoetaleumibuvnenugttaviras». Так он закрепил свою заявку на открытие двух крупнейших спутников Сатурна.

Чуть позже голландский астроном и механик Христиан Гюйгенс первым увидел кольцо Сатурна благодаря улучшенным характеристикам доработанного им телескопа, но усомнился в корректности трактовки своих наблюдений. В скромном буклете «De Saturni luna observatio nova» он опубликовал зашифрованное послание: «aaaaaaacccccdeeeeeghiiiiiiillllmmnnnnnnnnnooooppqrrstttttuuuuu». Спустя три года Гюйгенс окончательно убедился в существовании кольца и напечатал ключ к анаграмме. Расшифровка гласила: «Окружен кольцом, тонким, плоским, нигде не прилегающим, к эклиптике наклонным» (Annulo cingitur, tenui, plano, nusquam cohaerente, ad eclipticam inclinato). Она и подтвердила приоритет Гюйгенса в открытии кольца Сатурна (точнее, системы колец, как мы знаем из современной астрономии).

Отвечая за судьбы мира

Актуальность криптографии резко возросла после изобретения радио. Его активно использовали для военной связи, но угроза перехвата сообщений заставляла изобретать все более сложные способы их шифрования. Во время войн XX века сражения шли не только на поле боя — криптоаналитики тоже бились на невидимом фронте, стремясь расшифровать перехваченные радиограммы и заранее узнавать о готовящихся действиях противника.

Коммутационная панель в передней части «Энигмы»

Была в этом и обратная сторона: если вражеское командование видело, что его планы оказались раскрыты, оно меняло ключ или даже всю систему шифрования. Сколько займет вскрытие нового шифра и состоится ли оно вообще, заранее не знал никто. Поэтому порой приходилось имитировать неведение и даже идти на жертвы, чтобы противник и дальше продолжал применять скомпрометированный шифр. Многие убеждены, что Черчилль пожертвовал английским Ковентри — позволил обстрелять город, лишь бы немцы не догадались, что секрет их легендарной «Энигмы» (одной из самых известных шифровальных машин Второй мировой войны) уже раскрыт. Вероятно, это была большая тактическая уступка ради сохранения выигрышной стратегии.

Два ключа лучше, чем один

В конце 1970-х — начале 1980-х годов интерес общественности к криптографии вырос настолько, что государственные службы обеспокоились, как бы надежные способы шифрования не попали в руки террористов и преступников, и попытались подавить гражданскую (или открытую) криптографию. Однако череда принятых мер и законов не была успешной. Так, криптосистема RSA, разработанная Ривестом ®, Шамиром (S) и Адлеманом (A) в 1977 году, несмотря на первоначальные препятствия АНБ, сейчас используется практически везде. Она обладает интересным криптографическим свойством, которое можно понять, для начала познакомившись с так называемыми симметричными системами шифрования. В симметричной криптографии для шифрования и дешифрования используется один и тот же ключ. Эти простые алгоритмы идеологически описаны еще в 50-х, но всем им свойственен один большой недостаток. Представим, что Боб и Алиса общаются в школе с помощью шифра. Тогда, чтобы создать секретный канал связи, им сначала нужно найти безопасный канал для передачи ключа, например дупло дерева в парке. Возникает вопрос, почему бы им тогда просто не класть туда записки? Эту проблему симметричного шифрования называют проблемой распространения ключей.

RSA считается первой реальной системой, которая использует шифрование на открытых ключах, или асимметричное шифрование. В этом случае у Боба есть два ключа, один закрытый (private key), а другой распространяется по открытому каналу и даже написан на визитке Боба (public key). Тогда зашифровать сообщение для Боба с помощью открытого ключа может любой, но расшифровать может только Боб, потому что закрытый ключ он никому не показывает. Для наглядности рассмотрим такой пример: пусть в телефонной книге 264 фамилии. Чтобы зашифровать текст, поочередно берем каждую букву текста, выбираем любую фамилию на эту букву и записываем номер. Теоретически, расшифровать такое послание может каждый, у кого есть такая книга, но для этого ему придется пролистать ее всю, с 20-значным числом фамилий. У легального же пользователя, которому посылается это сообщение, есть закрытый ключ — такая же книга, но отсортированная не в алфавитном порядке, а по номерам.

Этот пример показывает, что ни одна криптографическая система не является идеально надежной — всегда можно взять и отсортировать телефонную книгу по номерам. Только это займет очень-очень много времени. При современных алгоритмах криптосистемы на открытых ключах взламываются за время большее, чем время существования Вселенной, но теоретически это возможно.

Пусть меня научат

Если вы уже мечтаете пойти в криптографы, этот раздел для вас. Военным шифровальщиком можно стать в армии, а как гражданская специальность «криптография» значится лишь в Академии ФСБ. Однако отдельные направления по криптографии изучают во многих вузах на математических факультетах и факультетах информационных технологий. В последние годы также набирает популярность формат дистанционного обучения онлайн, а некоторые образовательные платформы предлагают бесплатные курсы, посвященные практическим аспектам криптографии. Например на edX есть бесплатный онлайн-курс «Криптографические методы защиты информации» на русском языке. Также советуем поискать курсы по криптографии на Coursera и Stepik.

Современная криптография далека от романтизированных в детективах шифров-загадок. Приготовьтесь ко всем видам высшей математики, многоэтажным формулам и аналитическим задачам, требующим для их решения особого склада ума.

Не только для технарей

Впрочем, думать, что криптография — удел исключительно математиков, тоже ошибочно. Возможно, вы удивитесь, но до 20-х годов XX века профессия шифровальщика считалась привилегией филологов и переводчиков, то есть гуманитариев. И только польское Бюро шифров первым стало обучать этому искусству математиков (кстати, именно они смогли впоследствии разгадать код «Энигмы»). К числу «лириков», увлекавшихся криптографией, можно отнести Льюиса Кэрролла, придумавшего никтографию — способ записывать слова в темноте. Александр Сергеевич Грибоедов, будучи дипломатом, в письмах жене в зашифрованном виде передавал из Персии сведения русскому правительству. А уж литературных произведений с криптографическими загадками и вовсе множество. В «Пляшущих человечках» Артура Конан-Дойля Шерлок Холмс сталкивается с шифром, на первый взгляд напоминающим детские рисунки.

Однако одно письмо с ними почему-то до смерти напугало жену клиента нашего детектива. «Код да Винчи» Дэна Брауна тоже начинается с шифра — анаграммы на теле куратора музея, разгадка которой дает подсказки для расследования. Даже в романе Льва Толстого «Анна Каренина» мы видим, как Константин Левин и Кити Щербацкая общаются зашифрованными посланиями: «Он быстро стер написанное, подал ей мел и встал. Она написала: т, я, н, м, и, о. Он вдруг просиял: он понял. Это значило: «Тогда я не могла иначе ответить»».

О дивный тайный мир

Новая реальность такова, что ценность представляют не только донесения разведслужб, но и наши с вами персональные данные: записи в паспорт и смартфоне, на банковских картах и служебных пропусках. Словом, все то, что позволяет вам подтвердить свою личность, а злоумышленникам — имперсонировать вас в электронных сервисах.

Сегодня каждый из нас пользуется достижениями криптографии, даже если не стремится к этому. Смартфон авторизует своего владельца, чип на банковской карте разблокирует доступ к ней по пин-коду, мессенджеры используют сквозное шифрование переписки, а сайты — защищенное соединение. Например, мессенджер Telegram предлагает вам убедиться, что ваше общение с кем-либо зашифровано. Когда вы совершаете звонок, то в окне вызова высвечиваются четыре эмодзи — такие же эмодзи появляются и на экране вашего собеседника (то есть у вас одно соединение, в котором только два участника). Если смайлы отличаются, значит, в вашей беседе участвует кто-то третий.

Big Data is watching

Для тех, кто беспокоится о приватности: поведение в интернете обрабатывается компьютером с одной единственной целью — продать вас рекламодателю. В современном мире интернет знает о вас все — пол, возраст, увлечения, профессию, даже если вы ему этого не говорили. Big Data позволяет провести анализ вашего поведения и отправить информацию о вас всем возможным рекламодателям еще до того, как вы увидели на сайте кучу баннеров. Эти данные стоят дорого, и их собирают не только чтобы настучать, а чтобы продать. От такого нарушения неприкосновенности частной жизни спасают баннерорезки или, например, Tor, который стирает личность пользователя в сети. А мессенджеры вроде Telegram или Whats Up работают на доверии пользователя к поставщику приложения, что он не воспользуется доступом к частным данным.

Криптография с человеческим лицом: Алиса, Боб и другие действующие лица

Если вы читаете трогательную историю про то, как Алиса передает Бобу сообщение, а вредный Чак наглым образом вторгается в их переписку, то перед вами, скорее всего, не адаптация сюжета «Ромео и Джульетты», а объяснение работы сетевых протоколов. С легкой руки криптографа Рона Ривеста такое описание схемы защиты передаваемых данных и возможных атак стало применяться в конце 70-х и остается популярным до сих пор.

Алиса (A) и Боб (B) — главные действующие лица, которые обмениваются какой-либо информацией (это не обязательно живые люди — могут быть и компьютеры). Чак (C) — тот самый третий лишний, который замышляет недоброе и вклинивается в переписку Алисы с Бобом. Героев «криптографической пьесы» на самом деле гораздо больше. Есть взломщик паролей Крейг, любительница подслушать чужие разговоры Ева (от англ. eavesdropper — «подслушивающий»), сплетница и интриганка Мэллори (от malicious — «злонамеренный»), которая, в отличие от относительно безобидной Евы, может менять сообщения, воспроизводить старые и вообще вредить более активно. По мере развития криптографии схемы усложнялись, а в их описании появлялись новые герои: честный почтальон Виктор (от англ. verifier — «верификатор»), подтверждающий факт передачи сообщений, нотариус Трент, заверяющий их подлинность, и др. Одним словом, страсти на информационных подмостках кипят не меньше, чем на театральных.

Зеленый замочек

Когда вы запрашиваете страницы таких сервисов, как «ВКонтакте», Google, «Одноклассники», Facebook и многих других, адрес в браузерной строке начинается с https://, а рядом с ним стоит зеленый замочек. Что это значит? HTTPS отличается от HTTP тем, что данные передаются с помощью криптографических протоколов SSL и TLS. Это означает, что когда вы заходите на тот же «ВКонтакте», вся информация, которой вы обмениваетесь с собеседником, шифруется. Вторая важная особенность протокола состоит в том, что он пытается гарантировать, что это действительно тот сайт, на который вы хотели зайти. Если вы послали запрос и установили соединение с легальным «ВКонтакте», то вам придет сертификат открытого ключа, который содержит все параметры шифрования между вами и сервером. Сертификат открытого ключа должен быть подписан доверенным центром (CA), а сертификат доверенного центра, в свою очередь, должен быть подписан корневым доверенным центром (root CA). Так получается цепочка сертификатов, или цепочка доверия. Честными должны быть все члены цепочки, а корневой центр должен иметь широко известный открытый ключ. Таких корневых центров немного, и все их открытые ключи зашиты в браузер. Чтобы браузер показал зеленый замочек, в конце цепочки сертификатов должен находиться сертификат корневого центра, известного браузеру. Чтобы подделаться под «ВКонтакте» или «Одноклассники», злоумышленнику придется подделать цифровую подпись корневого доверенного центра. Подделать цифровую подпись почти нереально, ведь для этого нужно знать закрытый ключ корневого доверенного центра. Поэтому соединение HTTPS защищает от компьютерных атак. Но это в теории, а как на практике?

Цепочка доверия на примере сертификатов SSL

Эволюция пароля

Одно из первых упоминаний использования паролей относится к Древнему Риму. Военный трибун каждую ночь писал на табличке новое слово, которое сообщалось лишь тем, кого должна пропустить караульная служба. Недостатком такой системы был шанс подслушать пароль или даже угадать его. Учитывая небогатый лексикон того времени, этот шанс оценивается примерно 1:1000 или 1:500, если стража дает вторую попытку.

Сегодняшние пароли представляют собой триллионы комбинаций, перебор которых может занять не один год. Но почему же тогда нас просят придумывать их посложнее? А потому, что простые пароли быстро перебирают по «словарю» — текстовому файлу, в который попадают имена существительные и открытые вами данные: дни рождения, имена детей, клички питомцев… Так что да, не меньше восьми символов, минимум один из которых заглавная буква, хотя бы один — цифра и далее по списку требований к стойким паролям. Они свои в каждой организации, а общие рекомендации по составлению паролей можно прочесть здесь. По разным оценкам, минимально надежная длина указывается как 8, 10 или 12 символов, но и усердствовать с ней тоже не стоит: слишком длинные пароли вы можете просто не запомнить — их придется где-то записать, что снизит надежность парольной защиты.

К счастью, давно существуют программные менеджеры паролей (самый популярный — открытый и бесплатный KeePass), а также флэшки с аппаратным шифрованием (например, Kingston IronKey). Они сохранят в своей памяти тысячи паролей и даже сами подставят их в нужную форму, а вам останется запомнить лишь один мастер-пароль. Без него прочесть сохраненные пароли не получится.

Для редко используемых интернет-ресурсов сохранять пароль и вовсе не требуется. Гораздо быстрее сбросить его при следующем посещении через форму восстановления, чем вспоминать и пробовать разные варианты.

Рассекречено / музеи криптографии

В мире не так много музеев криптографии: самые известные — Национальный музей криптографии в США и Блетчли-Парк в Англии. И это неудивительно: криптография — одна из самых засекреченных областей знаний. Но теперь тайное сделают явным и в Москве. Первый в России публичный Музей криптографии планируется открыть в столице в 2022 году, и узнать о тысячелетней истории шифрования сможет каждый. Гости увидят уникальную коллекцию шифровальной техники и средств передачи информации, архивные документы, книги и фотографии. Именно здесь можно будет проследить всю историю криптографии воочию: от символов, которые наделяли магическим смыслом, до современных технологий шифрования.

«Квантовая физика дает надежду на то, что судьбы нет»

Наше квантовое будущее

Что будет в 2022?

Надо понимать, что 30% трафика передаются по зашифрованному каналу — сюда входят все сообщения, картинки и так далее. Оставшиеся 70%, возможно, приходятся на видео, так как его шифровать накладно. В 2022 году вступят в силу законы, среди которых есть пункт, согласно которому операторы связи должны предоставлять весь трафик пользователя в расшифрованном виде. Но как это сделать, там не написано, и сейчас технической возможности для этого у них нет. Единственное, что есть, похоже на то, как это происходит в Казахстане. А именно, между вами и всеми сервисами — Google, Facebook, «Яндекс», «ВКонтакте», «Одноклассники», «Мой круг», Flickr, mipt.ru и так далее — операторы вставляют свой сервер, который будет выдавать себя за них с точки зрения протокола. При этом они говорят: «Чтобы пользоваться интернетом, нужно установить себе новый доверенный сертификат, это нужно для вашей же безопасности» (хотя на самом деле — чтобы оператор мог читать вашу переписку). Только в этом случае оператор получит доступ ко всем передаваемым сообщениям. Скорее всего, в 2022 году это и случится. Дальше либо запретят VPN (Virtual Private Network, виртуальная частная сеть), либо будет как в Китае, где запрещен Twitter и большинство людей защищены от информации.

Взламывать шифры — тоже наука, она называется криптоанализом. Криптология объединяет под собой науку шифрования и дешифрования. Кроме информации, можно скрыть сам факт передачи информации. Это если, например, побрить человека налысо, набить у него на голове татуировку и, когда волосы отрастут, отправить его получателю зашифрованного послания. Известным способом замаскировать зашифрованное послание под невинное письмо является решетка Кардано. Современные методы позволяют оставлять зашифрованные послания в изображениях, музыке, видео.

Не пропустите следующую лекцию: