С развитием технологий пользователи по всему миру, а также программисты и разработчики начали сталкиваться с вопросом сохранения конфиденциальности информации. Интернет-технологии и хакерские атаки начали ставить под угрозу соответствующее направление. Так появились различные способы шифрования данных.

В данной статье будет рассказано о том, что это такое, раскрыто понятие криптографии, рассмотрены основные способы, которыми можно защитить те или иные данные. Предложенная информация окажется полезной как опытным программерам, так и начинающим ПК-пользователям.

Что изучает наука криптология

Мировая практика выработала три основных способа защиты информации:

- физическая защита;

- стенографическая защита;

- криптографическая защита.

Физическая защита

Сущность метода заключается в создании надежного канала связи. Как правило, речь идет о защите материального носителя (бумаги, магнитного диска или флэш-карты). Каналом связи в различные периоды истории являлись секретные курьеры, почтовые голуби или засекреченные радиочастоты. Этот метод используется и в современных автоматизированных системах обработки данных: для них создают условия изоляции и охраны.

Стенографическая защита

Защита подразумевает не только физическую маскировку и изоляцию носителя, но и попытку скрыть сам факт существования информации, которая интересует противника. Как правило, секретную информацию прячут на видном месте среди незасекреченных данных.

Например: под маркой на почтовом конверте или под обложкой книги может быть скрыта микрофотография. Важные данные прячут в книгах, пуговицах, каблуках туфлей и даже в пломбах зубов.

С развитием информационных технологий кардинально изменились или усложнились стенографические методы. Например: секретное сообщение может быть спрятано в файле с графическим изображением, где младший бит в описании пикселей заменяется битом сообщения.

Криптографическая защита

Наиболее надежный и современный способ защиты. Чтобы скрыть информацию от противника, данные проходят специальное преобразование.

Определение! Криптография – это, в переводе с греческого, «тайнопись», наука, которая занимается математическими методами преобразования информации.

Криптоанализ – занимается преодолением криптографической защиты без знания ключей.

Криптографию и криптоанализ объединяют в одну науку – криптологию. Она занимается следующими вопросами:

- оценкой надежности систем шифрования;

- анализом стойкости шифров;

- преобразованием информации для защиты от несанкционированного вмешательства.

Современные методы шифрования данных бывают настолько сложны, что в них могут разобраться только специалисты узкого профиля, занимающиеся математическим анализом и информационными технологиями.

Криптографические методы требуют больших финансовых вложений: чем выше требуемый уровень защиты информации, тем выше стоимость шифрования.

Хеширование

Хеширование — это криптографический метод преобразования больших объёмов данных в короткие значения, которые трудно подделать. Это ключевой компонент технологии блокчейн, касающийся защиты и целостности данных, протекающих через систему.

Этот метод в основном используется для четырёх процессов:

- верификация и подтверждение остатков в кошельках пользователей;

- кодирование адресов кошельков;

- кодирование транзакций между кошельками;

- майнинг блоков (для криптовалют, предполагающих такую возможность) путём создания математических головоломок, которые необходимо решить, чтобы добыть блок.

Требования к криптографическим системам защиты информации

Основные нормы для всех современных криптографических систем защиты подразумевают, что зашифрованное сообщение может быть прочитано только при помощи заданного ключа, а доступность алгоритма шифрования не повлияет на уровень защиты.

Перечисленные требования выполняются не для всех алгоритмов шифрования. В частности, требование отсутствия слабых ключей (ключей, которые позволяют крипто аналитику вскрыть зашифрованное сообщение) не выполняется для некоторых более ранних блочных шифров.Однако новые системы шифрования удовлетворяют требуемым параметрам.

Важные определения

Шифрование – процесс криптографического преобразования текста на основе определенного параметра (ключа) и алгоритма.

Расшифрование – криптографическое преобразование шифрованного текста в исходный.

Шифр – совокупность обратимых преобразований исходных данных в скрытый текст.

Шифр с открытым ключом (ассиметричный) – шифр с двумя ключами: шифрующим и расшифровывающим.

Исходный текст – данные, не обработанные посредством криптографических методов.

Шифрованный текст – данные с ключом, обработанные криптосистемой.

Ключ – параметр шифра, с помощью которого производится преобразование текста.

Открытый ключ – один из двух ключей ассиметричной криптосистемы, который находится в свободном доступе.

Закрытый ключ – секретный ключ ассиметричной системы шифрования.

Дешифрование – извлечение исходного текста без использования криптографического ключа, используя только шифровочный.

Криптостойкость — устойчивость шифра для дешифрования криптоаналитиком без знания ключа.

Мировые войны

К началу Первой мировой войны криптографию уже считали полноценным боевым инструментом в США, России, Англии, Германии и не только. Страны перехватывали засекреченные сообщения друг друга, а криптоаналитики рушили планы сохранить политические шаги в секрете. Так, расшифровка перехваченной телеграммы немецкого посла Артура Циммермана подтолкнула США вступить в войну на стороне Антанты.

Слева — телеграмма Циммермана, справа — расшифрованный текст. Телеграмму перехватила британская разведка, а дешифровала криптографическая служба адмиралтейства — «Комната 40». После публикации в газетах расшифрованного послания в США резко выросли антигерманские настроения / ©KhanAcademyRussian

Ко Второй мировой войне крупные державы использовали электромеханические шифраторы. Шифры устройств в то время считали невскрываемыми. Сами устройства были роторными, как шифровальная машина «Энигма», и на цевочных дисках, как M-209. С помощью «Энигмы» сообщения шифровали войска Германии и ее союзники, при помощи M-209 — армия США. В СССР производили оба типа устройств.

Слева — шифровальная машина «Энигма M-4», справа — M-209. Сначала «Энигму» использовали разные страны в коммерческих целях, но наибольшее распространение машина получила в нацистской Германии. M-209 сразу использовали во время Второй мировой войны в военных целях. Оба устройства — портативные: их мог переносить с собой один человек / ©New Atlas / eGFI

Самыми стойкими ко взлому во Второй мировой войне считали коды, которые создавала «Энигма». Принцип работы устройства был такой: при каждом нажатии на клавишу правый ротор сдвигается на одну позицию, а при определенных условиях сдвигаются и другие роторы. Движение роторов каждый раз приводило к разным криптографическим преобразованиям.

«Код «Энигмы» дважды был расшифрован. Впервые, до Второй мировой, — в польском Бюро шифров в декабре 1932 года. После этого немецкие ученые усложнили устройство. Шифры новой «Энигмы», которая вышла в 1938 году, можно было расшифровать только с помощью более сложного механизма — «Бомбы Тьюринга», первая версия которой появилась в 1940 году. При этом мало кто знает о нашей шифровальной технике 1940-1950-х годов, например, о советской шифровальной машине «Фиалка», которая так и не была никем взломана и являлась засекреченной до недавнего прошлого», – сообщает Евгений Жданов.

Криптологический дешифратор Алана Тьюринга, который назвали «Бомбой». Технически машина устроена сложно, но если упростить, Бомба — эквивалент 26 энигмам. Дешифратор Тьюринга мог одновременно работать над тремя ключами секретных сообщений, без которых было невозможно расшифровать коды «Энигмы» / ©Scanning WWII

Правовые нормы

Деятельность, связанная с криптографическим шифрованием, подлежит контролю со стороны государства. Криптография в России регулируется документом «Об утверждении положений о лицензировании отдельных видов деятельности, связанных с шифровальными (криптографическими) средствами» постановленном Правительством Российской Федерации, обязательному лицензированию подлежат шифровальные средства и техническое обслуживание этих средств.

Кром того, предоставление услуг, касающихся шифрования информации, производства криптографических средств и их разработка находятся под контролем государства. На эти виды деятельности требуется специальное разрешение.

Приказ ФСБ России от 9 февраля 2005 г. N 66 «Об утверждении положения о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации (положение пкз-2005)» определяет порядок разработки и использования средств шифрования.

В настоящее время действует закон, который определяет порядок разработки и эксплуатации криптографических средств.

Согласно Указу Президента РФ от 3 апреля 1995 государственным структурам запрещено использовать криптографические средства, защищенные технические устройства хранения, обработки и передачи информации, которые не имеют лицензии агентства правительственной связи.

Сферы применения криптографии

Применение криптографии позволяет выполнять следующие задачи:

- шифрование данных при их передаче по открытым каналам связи, например, посредством интернета);

- шифрование данных для защиты от несанкционированного доступа;

- шифрование информации при работе банка с клиентами во время выполнения операций с пластиковыми картами);

- обработка и хранение личных паролей пользователей интернет сетей;

- защита финансовых и отчетных документов организаций, которые передаются через удаленные каналы связи;

- банковское обслуживание предприятий через сети;

- обеспечение защиты информации, хранящейся на жестком диске компьютера от несанкционированного доступа через сеть.

Криптографические методы, разработанные в прошлом столетии, были направлены только на защиту информации от несанкционированного доступа. Сегодня спектр задач значительно расширился. Остро встала необходимость проверки подлинности сообщений, целостности передаваемых данных и источника пересылки.

Где применяется

Цифровые сервисы должны в обязательном порядке беспокоиться о сохранности пользовательской и архивной информации. В противном случае утечка данных чревата серьезными последствиями. Пример – хакеры смогут использовать полученные электронные материалы от того или иного проекта в своих корыстных целях.

Сегодня практически все важные аспекты жизни и деятельности человека зависят от информационных технологий и гаджетов. Финансовые операции, а также всевозможные платежи и даже работа осуществляются через мобильные технологии. Их трудно назвать безопасными каналами передачи электронных материалов. Поэтому приходится думать, как лучше организовать защиту сведений.

Алгоритмы по шифрованию информации применяются везде:

- телевидение;

- компьютеры;

- интернет технологии;

- программирование;

- радиосвязь;

- прочие коммуникации;

- банковская деятельность.

Везде, где фигурируют информационные технологии и присутствует цифровизация, задействована криптография. Данное научное направление весьма сложное, но перспективное.

История

До наших дней доходят интересные исторические сведения о некоторых стенографических способах защиты информации. В древней Греции практиковали следующий способ: тайное послание выцарапывали на бритой голове раба, а когда волосы отрастали, раба посылали к получателю. Адресат прочитывал послание, вновь побрив раба наголо.

Симпатические чернила – еще один очень распространенный способ передачи информации, которая не предусмотрена для посторонних глаз. Такими чернилами писали между строк обычного письма. Адресат получал сведения, воспользовавшись проявителем.

Исторические способы шифрования

Существуют достоверные исторические сведения о том, что практические методы шифрования широко использовались в Индии, Египте и Месопотамии. В Древнем Египте система скрытых посланий была создана кастой жрецов.

Воины Спарты использовали в качестве «шифровальной машины» цилиндрический жезл определенного диаметра, на который наматывалась полоска папируса. Сообщение писали открытым текстом и отправляли адресату, но прочитать сообщение можно было только намотав папирус на цилиндр того же диаметра.

У историков есть предположение о том, кто первым изобрел дешифровальное устройство. Его авторство приписывают Аристотелю: он сконструировал конусообразное копье, на которое наматывался папирус с перехваченным сообщением. Лента помещалась на конус и передвигалась до тех пор, пока на нужном диаметре не появлялся исходный текст.

Шифрование использовалось и в арабских странах. Считается, что само слово «шифр» произошло от арабской «цифры». Сведения о древнем криптоанализе можно найти в энциклопедии «Шауба аль-Аша».

История криптографии продолжилась и в средневековой Европе, где шифрованием занимались священники, военные, ученые и дипломаты. Трудами по криптографии в XIV-XVI веках увлекались секретари канцелярии католических понтификов Чикко Симоннети, Габлиэль де Лавинда и архитектор Леон Баттиста Альберти. Они внесли значительную лепту не только в теоретическое собрание методов и способов шифрования, но и в усовершенствование этих методов.

Криптографией занимались такие видные деятели и ученые своего времени как Платон, Пифагор, Галилей, Паскаль, да Винчи, Эйлер, Ньютон, Бэкон и многие другие.

В XIX веке, с началом научно-технического прогресса и изобретением телеграфа появились первые коммерческие и государственные шифры. Росла скорость шифрования. В конце века криптография окончательно оформилась в самостоятельную науку.

Вторая Мировая война и послевоенный период

Появление радиосвязи позволило передавать информацию с высокой скоростью и вывело шифрование на новый электромеханический, а после электронный уровень. Появились узкие специалисты по дешифровке и перехвату данных. В XX веке возникает специализация в криптографической деятельности. Появляются специалисты по шифрованию, по перехвату зашифрованных сообщений, по дешифрованию данных противника.

В 20е годы были сконструированы роторные шифровальные машины, которые выполняли все операции по преобразованию информации, что затем передавалась по радиоканалам. Они использовались всеми государствами-участниками Второй Мировой войны.

Алгоритмы для роторных машин разрабатывали лучшие математики и инженеры. К. Шеннон –один из видных деятелей того времени в своем труде сформулировал условия нераскрываемости шифров.

Электронные вычислители пришли на смену электромеханическим машинам в послевоенные годы прошлого столетия. Теперь информацию рассекречивали большими фрагментами. Криптографические программные средства начали использовать в коммерческих и гражданских целях для пересылки данных.

Тарабарщина, цифирь и другие шифры

Работы арабских ученых способствовали появлению полиалфавитных шифров, более стойких к расшифровке, в которых использовались сразу несколько алфавитов. Однако люди Средневековья продолжали пользоваться простыми шифрами, основанными на замене букв другими буквами или цифрами, неправильном написании букв и т.д. В Средние века в Европе считалось, что криптография была тесно связана с магией и каббалой.

Интересно, что в Древней Руси тоже были свои способы тайнописи, например литорея, которая делилась на простую и мудрую. В мудрой версии шифра некоторые буквы заменялись точками, палками или кругами. В простой литорее, которая еще называлась тарабарской грамотой, все согласные буквы кириллицы располагались в два ряда. Зашифровывали письмо, заменяя буквы одного ряда буквами другого.

Еще одним известным шифром Древней Руси была цифирь, когда буквы, слоги и слова заменялись цифрами. Иногда для усложнения в шифр добавлялись математические действия, и было непросто разгадать подобную загадку: «Десятерица сугубая и пятерица четверицею, единица четверицею сугубо и десятерица дващи».

Тайнопись XVI века, в основе которой числовые значения церковнославянских букв

В эпоху Возрождения криптография переживает подъем. Начинается период формальной криптографии, связанный с появлением формализованных, более надежных шифров. Над некоторыми загадками ученых Ренессанса криптографы последующих лет бились столетиями.

Около 1466 года итальянский ученый Леон Альберти изобретает шифровальный диск, состоящий из двух частей: внешней и внутренней. На неподвижном внешнем диске был написан алфавит и цифры. Внутренний подвижный диск также содержал буквы и цифры в другом порядке и являлся ключом к шифру. Для шифрования нужно было найти нужную букву текста на внешнем диске и заменить ее на букву на внутреннем, стоящую под ней. После этого внутренний диск сдвигался, и новая буква зашифровывалась уже с новой позиции. Таким образом, шифр Альберти стал одним из первых шифров многоалфавитной замены, основанных на принципе комбинаторики. Кроме того, Леон Альберти написал одну из первых научных работ по криптографии − «Трактат о шифрах».

Шифровальный диск Леона Альберти

Здесь стоит упомянуть такое явление, как стеганография, которому в работе Альберти также было уделено внимание. Если с помощью шифра пытаются утаить смысл информации, то стеганография позволяет скрыть сам факт передачи или хранения данных. То есть текст, спрятанный с помощью этого метода, вы примите за картинку, кулинарный рецепт, список покупок или, например, кроссворд. Или вообще не увидите его, если он будет написан молоком, лимонным соком или с помощью особых чернил. Часто методы стеганографии и криптографии объединялись в одном послании.

Прорывом в криптографии стала книга «Полиграфия» аббата Иоганеса Тритемия 1518 года, рассказывающая в том числе о шифрах с полиалфавитной заменой. Самым известным шифровальщиком XVI века считается дипломат и алхимик из Франции Блез де Виженер, придумавший абсолютно стойкий шифр, в котором использовалось 26 алфавитов, а порядок использования шифра определялся знанием пароля. Можно сказать, что шифр Виженера представлял собой комбинацию нескольких уже упоминавшихся шифров Цезаря.

Современные методы засекречивания информации

В сегодняшнем гиперинформационном мире шифровальные технологии не просто вышли на новый уровень, но и претерпели значительные изменения. Теперь криптография как наука стала серьезно изучаться и реализовываться в различных направлениях.

Теперь в процессе обмена информацией участвуют не только две стороны: отправитель и адресат, но и другие абоненты. Появилась необходимость в надежной защите и новых способах передачи дешифровочных ключей. В 70е годы У. Диффи и М. Хеллман представили новый принцип шифрования с открытым начальным ключом. Его назвали ассиметричным. Это позволило расширить области использования криптографических методов. Сегодня они применяются в банковских операциях при работе с пластиковыми картами клиентов, в сфере электронной валюты, телекоммуникациях и многих других удаленных операциях, которые выполняются чрез локальную и глобальную сеть.

Современная криптография использует открытые алгоритмы шифрования. Распространены симметричные (DES, AES, Camellia, Twofish, Blowfish), и ассиметричные RSA и Elgamal (Эль-Гамаль) алгоритмы.

Методы шифрования используют как частные и юридические лица, так и государственные структуры. Так, США имеют государственный стандарт шифрования AES. Российская Федерация использует алгоритм блочного шифрования ГОСТ 28147-89 и алгоритм цифровой подписи ГОСТ Р 34.10-2001.

Одно из современных достижений криптографии это создание платежной системы с электронной валютой под названием «биткоин», которая уже широко используется при проведении многих коммерческих операций. Она была создана в 2009 году и считается первой подобной системой. На данный момент есть огромное количество криптовалют, которые пытаются улучшить и дополнить идеи реализованные в биткоине.

Вам также может быть интересно .

Криптография 0

Rijndael

Подход типа Rijndael – это симметричный метод защиты сведений. Относится к блочным. В нем можно корректировать параметры блоков, а также секретных ключей от 128 до 256 бит. Но важно учесть — разность достигает 32 бита.

В процессе реализации задействует линейно-подстановочные принципы. Раунд здесь может быть 10, 12 или 14. Он напрямую зависит от длины ключа.

Особенности AES

AES – это своеобразный подход к решению поставленной задачи, опирающийся на алгоритм Rijndael. Предыдущее решение с ключом 128 бит. Блок данных здесь составит 16 байт. Предусматривает различные функции.

К ним относят:

- keyExpansion – само расширение ключа;

- subBytes — замена «стейт»;

- addRoundKey – раундовые ключи;

- shiftRows – смещение строк посредством циклов;

- mixColumns – перемешивание столбцов;

- invMixColumns – обратное от предыдущего действия;

- invShiftRows – обратный вариант от shiftRows;

- invSubBytes – обратная замена «стейт».

Шифрование информации через алгоритм так называемого шифрования AES осуществляется в несколько шагов. Каждый предусматривает собственные нюансы.

Принцип зашифровки

Шифрование осуществляется в несколько этапов:

1. Формирование «стейт». Предположим, что уже есть секретное сообщение, для того или иного адресата. Оно представлено числами в диапазоне от 0 до 255. Здесь происходит деление на n-блоков информации по 16 байт. Каждый «пакет информации» называется «стейт». Если текст не кратен 16 байтам, он дополняется до соответствующих значений.

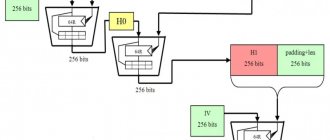

2. KeyExpansion. Ключи в AES побайтно равны state. Происходит расширение ключа, которое отвечает за генерацию нынешних массивов ключей для циклов раундов шифрования. В виде сопоставления операции XOR задействован фиксированный массив Rcon. Здесь keyExpansion через XOR с фиксированными ключевыми массивами осуществляет возврат массивов оных. Их количество – 11 штук. Только один не относится к раунду алгоритма.

3. AddRoundKey. Это – первый этап шифрования. Применяется к state при помощи правил суммирования. Происходит XOR со state, с каждым его байтов. Далее «стейт» переходит к следующей ступени – к системе раундов алгоритмов.

4. Раунды. Всего их 10 штук. Получается своеобразные таблицы замен из 10 шагов. Первые 9 выполняют subBytes, shiftRows, mixColumns, addRoundKey. Последний отвечает за обработку «саба», «шифта» и «эдда».

5. SubBytes. Происходит трансформация «стейта» через замену собственных байтов на иные. Для этого используется их подставление в готовые фиксированные таблицы S-box.

6. ShiftRows. Производится циклическое смещение трех последних строк влево. Принцип указан на картинке.

7. MixColumns. Самый сложный вычислительный процесс. Здесь осуществляется умножение на постоянную функцию f(x) = {03}x^3 + {01}x^2 + {01}x + {02}. Так получается произведение по указанным ранее правилам конкретных столбцов из State на функции a(x). Если исключить правило умножения алгоритма так называемого шифрования, подобный прием будет аналогичен матричному умножению.

В случае с дешифрованием ситуация будет примерно такой же. Процедура полностью осуществляется за несколько подходов (шагов).

О дешифровании

Сначала система при чтении сообщения путем алгоритмов шифрования типа AES использует KeyExpansion. Далее производятся раунды алгоритмов. Они предусматривают 10 ступеней, называемых шагами криптопреобразования.

Первые девять штук отвечают за цикличное выполнение 4-х функций в порядке, обратном методу первоначально защиты (шифровки). А именно:

- addRoundKey;

- invMixColumns;

- invShiftRows;

- invSubBytes.

Последний, 10 раунд – это три операции: «ЭддРаундКей», «ИнвШифт», «ИнвСабБайтс». Далее производится обработка addRoundKey. Этап предусматривает обратное суммирование по правилам алгоритмов используемого шифрования самого себя. Полностью исключается массив Rcon.

Следующий шаг – обработка invMixColumns. Это – мультипликативная обработка операции умножения по правилам умножения алгоритма на постоянную функцию a^(-1) от x конкретного столбца «стейт».

Теперь система будет производить обратную трансформацию shiftRows. То есть, проведет цикличное смещение «информации» вправо. Завершающий этап – это инверсия. Производится относительно «СабБайтс». Предусматривает обратную замену байта state, которая заведомо представлена в hex согласно соответствию фиксированной таблички:

На данном этапе пользователь сможет прочесть необходимую ему информацию. Звучит трудно, но программисты и хакеры для реализации поставленной задачи никогда не действуют «вручную». Они используют IT-технологии и всевозможные шифровальщики и дешифраторы.