Биткоин и другие криптовалюты традиционно привлекают повышенное внимание мошенников самого разного калибра, которые не только используют их в своей противоправной деятельности, но и активно похищают не только с бирж, но и у рядовых пользователей.

Прибегая к помощи продвинутых технологий, хакеры находят все новые способы отъема средств, однако основные и проверенные временем методы остаются все те же, поскольку каждый день в криптовалютное пространство заходят новые люди, которые часто не располагают адекватным уровнем знаний и осведомленности для противодействиям таким атакам.

Ниже перечислены основные уловки и трюки хакеров, зная о которых пользователи могут как минимум обезопасить свои монеты.

Социальная инженерия и фишинг

Под социальной инженерией понимается совокупность обменных приемов, заставляющих пользователей выполнять на сайтах или в приложениях действия, которые могут нанести им ущерб. Одним из таких весьма популярных методов является фишинг – создание сайтов-клонов известных ресурсов, которые вынуждают пользователей раскрывать свои персональные данные, включая пароли, телефонные номера, реквизиты банковских карт, а в последние годы и приватные ключи от криптовалютных кошельков.

Ссылки на фишинговые сайты могут распространяться разными способами – это и рекламные объявления в соцсетях, и электронные письма, копирующие внешний вид рассылок от официальных проектов. Все это делается с единственной целью — заставить невнимательного пользователя перейти на фейковый сайт и ввести там персональные данные.

По данным Chainalysis, в криптовалютном пространстве фишинг оставался наиболее прибыльным мошенническим методом на протяжении 2017 и 2022 годов. Однако, если в 2022 году на его долю приходилось более 88% всех мошеннических схем, то в 2022 году этот метод стал менее эффективным, и его показатель успешности снизился уже до 38,7%.

Тем не менее опасность стать жертвой фишинговой атаки сохраняется. Среди последних таких инцидентов можно выделить атаки на популярный кошелек Electrum в декабре 2022 и в апреле 2022 гг. Нередко при этом атаки велись и на альткоин-кошельки.

Кроме того, за последнее время жертвами фишинговых атак становились биржи Bitfinex и Binance, аппаратный кошелек Trezor, платформа для покупки и продажи биткоинов LocalBitcoins, а также пользователи социальных сетей, например, Facebook. В последнем случае злоумышленники копируют страницы популярных криптовалютных сообществ, после чего используют фотографии участников реальных сообществ, отмечая их в посте как победителей программы лояльности к платформе.

О том, какое значение борьбе с фишингом придают ведущие представители индустрии, сполна говорит и тот факт, что в апреле этого года Binance Labs, венчурное подразделение криптовалютной биржи Binance, осуществило инвестиции в PhishFort. Эта компания специализируется на решениях по защите от фишинговых атак и ориентируется на бизнесы, находящиеся в высокой группе риска, такие как биткоин-биржи, ICO-проекты и платформы по выпуску токенов.

Рекомендации по защите от фишинговых атак весьма просты: повышение общей компьютерной грамотности, собственная внимательность (ручной ввод URL и проверка использования протокола https), а также используемое по умолчанию недоверие к объявлениям, предлагающим бесплатную раздачу криптовалют.

Как обезопасить свой аккаунт

Чтобы защитить электронный кошелек, нужно пользоваться СМС-уведомлениями и привязать почту. В этом случае система будет отправлять два разных пароля при смене личных данных, и уведомлять владельца о любых действиях в кошельке.

Для привязки почты:

- Переходим на сайт кошелька qiwi.com.

- Входим в личный профиль.

- Кликаем по стрелочке для входа в меню.

- Переходим в настройки профиля.

- Листаем страницу вниз до пункта «Персональные данные».

- Кликаем по строке «Привязать электронную почту».

- В открывшемся меню указываем все необходимые данные и подтверждаем действие.

Для завершения активации нужно перейти на указанный электронный ящик, открыть сообщение от Киви и перейти по ссылке.

Пользователи активно используют кошелек Киви в электронном виде или с помощью приложения на устройствах от Apple и под управлением Андроид. Благодаря современным системам защиты можно не беспокоиться за безопасность средств на счете. Соблюдая определенные правила и не попадаясь на уловки мошенников, пользователь сохранит свои деньги и не попадет в неприятную ситуацию.

Троянские вирусы

Эти многочисленные вирусы представляют собой разновидность вредоносных программ, проникающих в компьютер под видом легального программного обеспечения.

В данную категорию входят программы, осуществляющие различные неподтвержденные пользователем действия:

- сбор информации о банковских картах,

- нарушение работоспособности компьютера,

- использование ресурсов компьютера в целях майнинга,

- использование IP для нелегальной торговли и т. п.

Но изобретательность хакеров на месте не стоит. Так, в 2022 году была обнаружена новая версия печально известного трояна Win32.Rakhni. Этот вирус известен еще с 2013 года, но если поначалу он фокусировался исключительно на шифровании устройств и требовании выкупа за разблокировку, то новая версия пошла намного дальше.

Для начала она проверяет наличие папок, связанных с биткоин-кошельками, и если таковые обнаружены, шифрует компьютер и требует выкуп. Однако, если таких папок найдено не было, Win32.Rakhni устанавливает вредонос, похищающий вычислительные мощности компьютера с целью скрытого майнинга криптовалют, а также пытается распространиться на другие устройства в сети.

При этом, как видно на изображении выше, более 95% всех случаев заражения компьютеров этим трояном приходилось на Россию, второе и третье места достались Казахстану и Украине.

Согласно данным Kaspersky Labs, Win32.Rakhni чаще всего распространяется через электронные письма, в которых пользователям предлагается открыть прикрепленный pdf-файл, однако вместо ожидаемого содержимого запускается программа-вредонос.

Как и в случае с фишинговыми атаками для предотвращения заражения устройств необходимо соблюдать базовую компьютерную гигиену и быть крайне внимательным к открываемым вложениям.

Меры предосторожности

Существует три основных правила, следуя которым вы сможете обеспечить безопасность своего электронного кошелька Visa QIWI Wallet.

- Используйте инструменты для безопасности, предоставленные платежным сервисом;

- Соблюдайте базовые правила по хранению и обращению со своими персональными данными;

- Развивайтесь в приобретении опыта и знании правил поведения в сети.

О последнем пункте мы много говорили в первой части статьи, поэтому давайте теперь сконцентрируемся на первых двух. Обсудим их более подробно.

Клавиатурные шпионы (keyloggers)

Вредоносные программы зачастую состоят из нескольких компонентов, каждый из них выполняет собственную задачу. По сути их можно сравнить с швейцарскими армейскими ножами – при их помощи хакеры могут выполнять множество различных действий на атакованной системе.

Один из популярных компонентов при атаках – это так называемые клавиатурные шпионы (кейлоггеры). Они представляют собой узкоспециализированный инструмент, записывающий все нажатия клавиш на устройствах. С его помощью злоумышленники могут незаметно завладеть всей конфиденциальной информацией пользователя, включая пароли и ключи от криптовалютных кошельков.

Чаще всего кейлоггеры проникают в системы с составе комплексного вредоносного софта, но иногда они могут быть встроены во вполне легальное программное обеспечение.

Производители антивирусных решений, как правило, добавляют известные кейлоггеры в свои базы, и метод защиты от них мало чем отличается от метода защиты от любого другого вредоносного софта. Проблема состоит в том, что кейлоггеров существует огромное количество, и уследить за всеми физически очень сложно. По этой причине клавиатурные шпионы с первой попытки часто не определяются антивирусами.

Тем не менее обычная компьютерная гигиена и использование специального софта могут стать хорошей помощью в борьбе с этим видом атак.

Признаки взлома

Существуют определенные признаки того, что аккаунт пытаются захватить злоумышленники:

- На WMID приходят сообщения о входе через версию Кипера, которой вы не пользуетесь;

- На телефон поступают коды или запросы на подтверждение авторизации в то время, когда вы не делаете попыток входа в систему;

- Вкладка с Кипером неожиданно закрывается или зависает;

- Компьютер резко начинает очень сильно подтормаживать, при этом очистки кэша не помогают.

Во всех вышеперечисленных случаях рекомендуется зайти в аккаунт, проверить свои счета, а также личные данные: телефон, почту. Затем надо сменить пароль. Если вы будете знать, как взломать вебмани могут другие люди, то сможете себя защитить от неприятностей.

ВНИМАНИЕ!

Если с кошелька уже были сняты деньги, необходимо немедленно обратиться в службу техподдержки для блокировки WMID злоумышленника. Взломанный вебмани аккаунт будет также заблокирован на вывод средств.

Публичные сети Wi-Fi

Кража средств через общедоступные сети Wi-Fi всегда была и остается одним из наиболее популярных инструментов злоумышленников.

Большинство Wi-Fi-роутеров используют протокол WPA (Wi-Fi Protected Access), который не только шифрует всю информацию в беспроводной сети, но и обеспечивает доступ к ней только авторизованным пользователям.

Однако хакеры нашли лазейку и здесь: запуская несложную команду KRACK, они заставляют устройство жертвы переподключиться к собственной сети Wi-Fi, после чего получают возможность отслеживать и контролировать всю проходящую через нее информацию, включая ключи от криптовалютных кошельков.

Защититься от такой атаки помогают регулярные обновления прошивок роутера, а также собственная внимательность: никогда не следует осуществлять транзакции, находясь в публичных местах, вроде вокзалов, аэропортов, гостиниц или – что происходит весьма часто среди представителей биткоин-сообщества – на блокчейн-конференциях.

Программы для взлома

Существует не одна программа для взлома webmoney, которые можно найти в свободном доступе в интернете или одолжить у знакомого хакера. Это различного рода вирусы, трояны, скрипты. Названия у них могут быть самые разные, так же как и форматы, поэтому обнаружить их на своем компьютере практически невозможно.

ВНИМАНИЕ!

В поисках информации, как взломать деньги на вебмани, можно самому стать жертвой. При скачивании программы для взлома чужого ПК, на самом деле можно заразить вирусом свой девайс. А при переводе средств со взломанного аккаунта на свой, есть риск засветить свои персональные данные или IP-адрес. Поэтому лучше не рискуйте своей свободой или здоровьем!

Slack-боты

Существует достаточно большое число ботов для Slack, которые хакеры успешно берут на вооружение. Как правило, такие боты отправляют пользователю уведомление о наличии проблем с его кошельком. Конечная цель – заставить пользователя нажать на уведомление и ввести приватный ключ.

Наиболее масштабной успешной хакерской атакой, в ходе которой были задействованы боты для Slack, стал инцидент с проектом Enigma в августе 2022 года. Тогда проект был вынужден приостановить пресейл токенов ECAT после того, как неизвестные злоумышленники взломали сайт проекта и, указав ложный ETH-адрес, лишили его более $400 000.

Кроме того, представители Enigma подтвердили, что также был скомпрометирован Slack-чат проекта:

Рекомендации: игнорировать подобные сообщения, слать жалобы на распространяющие их боты, установить защиту на Slack-канал (например, security-боты Metacert или Webroot).

Аутентификация по SMS и SIM Swapping

Аутентификация по SMS по-прежнему остается весьма распространенным методом верификации различных операций, в том числе и криптовалютных транзакций. Однако еще в сентябре 2022 года специализирующаяся на кибербезопасности компания Positive Technologies продемонстрировала, как легко можно перехватить SMS с паролем, пересылаемое по протоколу Signaling System 7 (SS7).

Демонстрация была проведена на примере аккаунта на платформе Coinbase, который был привязан к почте на Gmail. На первый взгляд могло показаться, что речь идет об уязвимости на стороне Coinbase, однако в действительности задействованный Positive Technologies инструмент собственной разработки использовал слабые места в самой сотовой сети.

Перенаправив текстовые сообщения на собственный номер, исследователи смогли сбросить и установить новый пароль на почте, после чего получили полный доступ к кошельку.

В данным случае эксперимент был поставлен в исследовательских целях, и фактической кражи монет не произошло, однако его результаты показали, что такой метод вполне может быть использован и настоящими преступниками.

В данном материале специалисты Hacken также перечислили основные варианты перехвата SMS :

- Прослушка. Перехват SMS правоохранителями вследствие превышения служебных полномочий или нецелевого использования материалов негласных следственных действий.

- Дублирование (клонирование) SIM-карты через оператора сотовой связи с использованием персональных данных клиента и дальнейшее использование клонированной SIM-карты в противоправной деятельности.

- Ложная базовая станция для перехвата и расшифровки всех входящих сообщений абонента и дальнейшее использование перехваченных данных в противоправной деятельности.

- Взлом “Персонального кабинета” абонента на сайте или приложении сотового оператора и переадресация всех сообщений на адрес злоумышленника, а также дальнейшее использование полученных данных в противоправной деятельности.

В этом списке также интересен второй пункт — клонирование (подмена) SIM-карты. Этот метод известен как SIM Swapping, и уже известен первый громкий случай, когда он был использован для кражи криптовалюты на $14 млн.

Речь идет о случае, произошедшем в 2022 году, когда в США были арестованы два хакера, сумевших убедить оператора мобильной связи передать им контроль над номером, где была двухфакторная аутентификация к аккаунту администратора проекта Crowd Machine.

Рекомендация: отказ от верификации через SMS в пользу специальных программ для двухфакторной аутентификации (2FA), например, Google Authenticator.

Можно ли взломать Киви кошелек

Электронный кошелек QIWI отличается особой простотой в использовании. Для входа в аккаунт и совершить оплату услуги или товара достаточно потратить несколько минут. Несмотря на высокий уровень безопасности, система имеет слабые места. Единственная уязвимость – это отсутствие необходимости введения большого количества данных при совершении транзакции.

Недостатками и пользуются злоумышленники. Неопытным пользователям, не имеющим в арсенале достаточного количества знаний, осуществить взлом не получится. Единственный вариант – это сыграть на невнимательности владельцев аккаунтов.

Среди наиболее легких вариантов для взломов электронных кошельков следует выделить:

- При помощи терминала.

- Посредством специальных программ.

- С помощью обманных схем.

Не существует надежных способов, которые гарантированно будут взламывать чужие кошельки. Но при использовании наиболее «удачных» вариантов удается найти 1-2 не особо внимательных пользователей, которые и распрощаются со своими сбережениями.

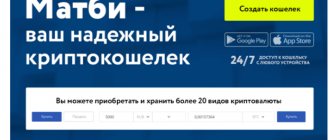

Мобильные приложения

Жертвами хакеров чаще всего становятся владельцы устройств на Android, вместо 2FA использующие только логин и пароль. Происходит это в том числе и потому, что процесс добавления приложений в Google Play Store менее строгий, чем у App Store. Злоумышленники пользуются этим, размещая собственные приложения, которые имитируют известные кошельки и биржи, и выманивают у невнимательных пользователей конфиденциальные данные.

Одна из громких историй с фейковыми приложениями была связана с биржей Poloniex. В ноябре 2022 года эксперты компании ESET обнаружили в Google Play программу, которая выдавала себя за официальное мобильное приложение этой американской биржи. Суть мошенничества заключалась в том, что скачавшие программу пользователи вводили туда логин и пароль. Это позволяло создателям вируса самостоятельно менять настройки, выполнять транзакции, а также получить доступ к почте пользователей.

Несмотря на то, что на тот момент у Poloniex не было официальных мобильных приложений (они были выпущены только в июле 2018), два варианта фейковых приложений установили более 5 тысяч человек. После предупреждения ESET они были удалены из Google Play.

Также в Google Play находились фальшивые приложения MetaMask и Trezor Mobile Wallet.

Пользователи устройств на iOS чаще становятся жертвами злоумышленников, распространяющих приложения со встроенной функцией скрытого майнинга. После обнаружения этой проблемы компания Apple была вынуждена ужесточить правила принятия приложений в App Store. При этом ущерб от таких приложений достаточно невелик — они только снижают производительность компьютера, не уводя при этом средства.

Рекомендации: не устанавливайте приложения, в которых нет крайней необходимости. Не забывайте о двухфакторной аутентификации, а также проверяйте ссылки на приложения на официальных сайтах проектов и платформы, чтобы убедиться в их подлинности.

Методы шифрования

Многими людьми недооценивается важность создания надежного и сложного пароля. Некоторые совсем не напрягают фантазии и придумав один пароль, устанавливают его на всех сайтах. Такой повсеместный поход на руку мошенникам, так как делает их работу максимально простой.

Есть несколько советов, как сохранить свой пароль простым, но в тоже время чтобы он был надежным:

- Другая раскладка. Придумайте пароль на русском языке, а набирайте его на английской раскладке или в другом порядке (помните, что могут возникнуть трудности при входе с мобильного устройства).

- Замещение букв числами. Вместо «S» напишите «5», замените «o» на «0».

- Набор русских слов английскими буквами. Используйте транслитерацию типа: «Море»-«More», «winter»-«винтер».

Надежнее всего будет совместить несколько методов и дополнять свою тактику.